Hackers Utilizan Google Tag Manager para Implementar Skimmers de Tarjetas de Crédito en Tiendas Magento

En el mundo de la ciberseguridad, los actores maliciosos siempre están buscando nuevas maneras de infiltrarse en sistemas y extraer información valiosa. Recientemente, se ha observado que algunos de estos actores están aprovechando Google Tag Manager (GTM) para desplegar malware skimmer de tarjetas de crédito, específicamente dirigido a sitios web de comercio electrónico basados en Magento.

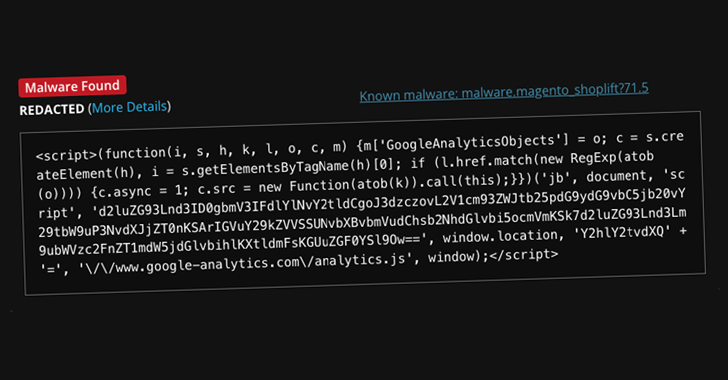

La empresa de seguridad en sitios web, Sucuri, ha identificado que el código empleado, aunque parece ser un script típico de GTM y Google Analytics utilizado para propósitos de análisis web y publicidad, en realidad contiene una puerta trasera ofuscada. Esta puerta trasera es capaz de proporcionar a los atacantes acceso persistente a los sitios comprometidos.

Hasta la fecha, se han encontrado tres sitios infectados con el identificador de GTM en cuestión (GTM-MLHK2N68), una cifra que ha disminuido desde los seis sitios reportados inicialmente por Sucuri. Es importante aclarar que un identificador de GTM se refiere a un contenedor que incluye varios códigos de seguimiento, como los de Google Analytics o Facebook Pixel, y las reglas que se deben activar cuando se cumplen ciertas condiciones.

Un análisis más profundo ha revelado que el malware se carga desde la tabla de base de datos "cms_block.content" de Magento, con la etiqueta GTM conteniendo una carga útil de JavaScript codificada que actúa como un skimmer de tarjetas de crédito. "Este script fue diseñado para recopilar datos sensibles ingresados por los usuarios durante el proceso de pago y enviarlos a un servidor remoto controlado por los atacantes", explicó la investigadora de seguridad Puja Srivastava.

Al ejecutarse, el malware está diseñado para sustraer información de tarjetas de crédito de las páginas de pago y enviarla a un servidor externo.

No es la primera vez que GTM ha sido explotado con fines maliciosos. En abril de 2018, Sucuri reveló que esta herramienta estaba siendo utilizada para una campaña de malvertising con el objetivo de generar ingresos para los operadores a través de pop-ups y redirecciones.

Este desarrollo se produce semanas después de que la empresa detallara otra campaña de WordPress que probablemente empleaba vulnerabilidades en plugins o cuentas de administrador comprometidas para instalar malware que redirigía a los visitantes del sitio a URL maliciosas.

Además, la semana pasada, el Departamento de Justicia de EE.UU. (DoJ) anunció cargos contra dos ciudadanos rumanos, Andrei Fagaras y Tamas Kolozsvari, por su supuesto papel en una operación de skimming de tarjetas de pago. Han sido acusados de tres cargos de fraude de dispositivos de acceso por poseer skimmers en tres ubicaciones diferentes en el Distrito Este de Louisiana.

Si son condenados, enfrentan hasta 15 años de prisión, hasta tres años de libertad supervisada, una multa de hasta $250,000, y una tarifa de evaluación especial obligatoria de $100 por cada cargo.

Para más información, puede consultar la fuente original de esta noticia en The Hacker News.